Historien til IKT og læring 1 og 2

«Dette studiet har jeg fått varmt anbefalt av flere kollegaer. Ønske om å bruke tiden på noe som er direkte relevant for meg og lærerhverdagen står høyt i kurs. Derfor er jeg glad for å kunne si at førsteinntrykket av disse emnene er veldig interessante. Der er konkret og håndfast informasjon, for mennesket meg og for pedagogen.»

– Student, IKT og læringsprogrammene, 2024

innledning

I år (2024) er det 40 år siden de to studieprogrammene IKT og læring 1 (30 stp.) og IKT og læring 2 (30 stp.) så dagens lys ved Nesna lærerhøgskole. Etter opprettelsen av Nord universitet er disse to studieprogrammene en del av EVU-tilbudet til Handelshøyskolen Nord, og lagt administrativt til studiested Stjørdal.

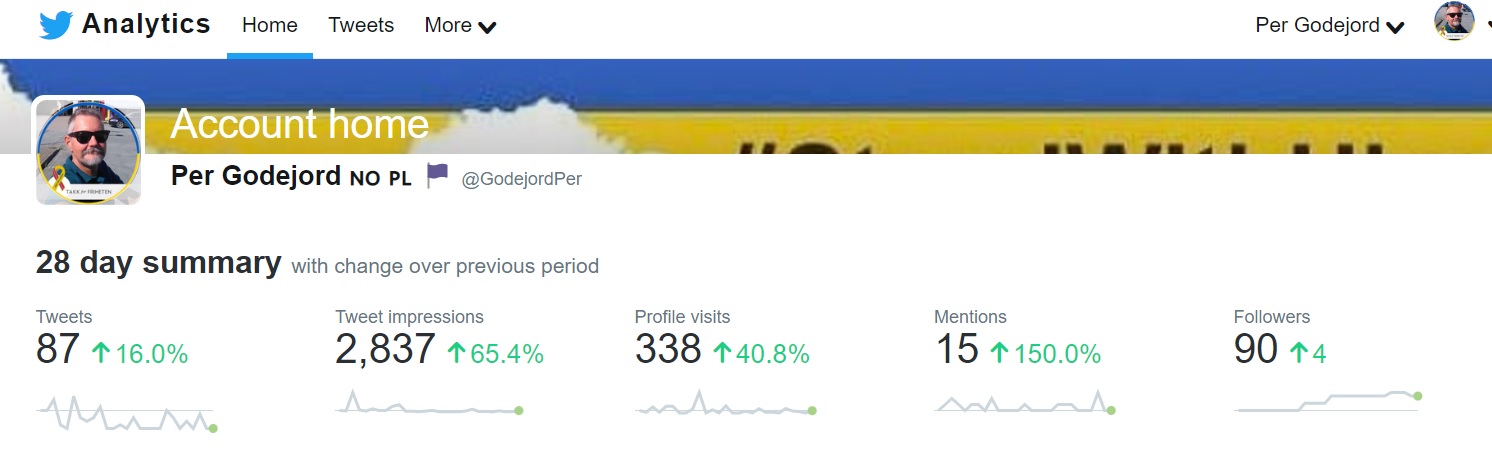

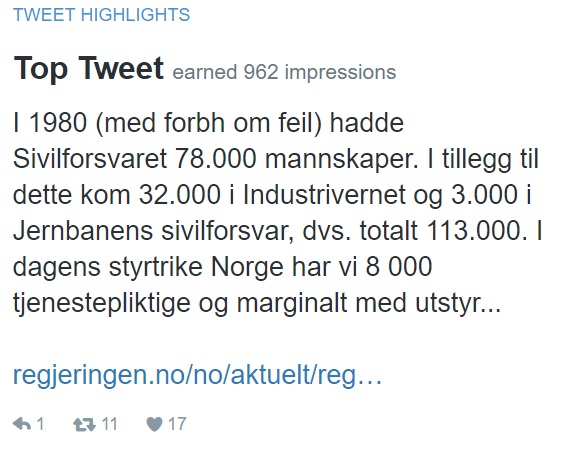

De to studieprogrammene har til sammen åtte fagemner a 7,5 studiepoeng, og driftes faglig av førsteamanuensis Beata J. Godejord og førstelektor Per A. Godejord (studieprogramansvarlig), med dedikert og glimrende administrativ støtte fra studieadministrasjonen ved studiested Stjørdal.

IKT og læring 1 og 2 er studiepoenggivende etter- og videreutdanning på universitetsnivå og har følgende målgruppe: Den profesjonelle underviser, instruktør og kursholder.

Både fagemner og veiledningsmetode er innrettet mot disse tre gruppene, som kjennetegnes av evne til organisering av egen tid, akademisk trening, evne til faglig selvrefleksjon og erfaring med det å undervise. Målgruppen håndterer studiene godt, noe både gjennomstrømning og karakterer viser. En annen gruppe studenter som ikke er direkte i målgruppen, men som også klarer seg meget godt ved IKT og læringsstudiene, er studenter fra siste del av lærerutdanningen («masterdelen»). Her har vi studenter fra både Nord og NTNU.

Et annet kjennetegn ved målgruppen er at arbeidsgiver sjelden eller aldri gir mulighet for å få fri for å studere. Dermed er studentene avhengig av at studieopplegget gir rom for å studere på kveldstid og i helgene.

Til tross for at de to studieprogrammene er åpne for alle, i tråd med praksis for høyere utdanning, er de ikke egnet for studenter uten tidligere erfaring fra høyere utdanning, eller studenter som er helt uten erfaring fra undervisning eller instruksjon og veiledning.

Det at studentene har erfaring fra, og teoretisk kunnskap om, det å planlegge og utføre undervisning/ instruksjon er vesentlig for å kunne fullføre IKT og læring 1 og 2 på en god måte. Eneste unntaket fra dette er fagemnet IKT1013 – Grunnleggende informasjonssikkerhet, som har fokus på sikkerhetsbevisstgjøring. Men det er likevel en fordel om studentene også her har noe arbeidslivserfaring.

IKT og læring 1 og 2 gir innsikt i temaer som:

- Grunnleggende informasjonssikkerhet.

- Bruken av digitale læringsplattformer og pedagogisk tenkning knyttet til utvikling av digitale læringsrom og bruk av digitale medier i undervisning og instruksjon.

- Konsepter knyttet til digitale ferdigheter, digital kompetanse og digital dannelse, herunder tematikk knyttet til samtaleroboter av typen ChatGPT.

- Instruksjonsfunksjoner og hvordan de kan utnyttes for å støtte læringsprosesser, multimodal meningsskaping ut fra læringsperspektiv, visuelle språk, visuell tenkning, kognitiv belastningsteori, multimedialæringsteori og multimedia-design.

- Egenskaper ved sosial kommunikasjon i lys av økt bruk av sosiale medier, og relasjonen til læringsprosesser samt sikkerhetsmessige utfordringer.

- Digitale medier og digitalisering som sosiokulturell prosess; medier, mediekultur, mediesamfunn, sosial kommunikasjon, mediepedagogikk, og påvirkningsprosesser.

- Dataspills læringsmessige kvaliteter, og utvikling av egne enkle dataspill.

- Digitale verktøy i prosjektarbeid, og hvordan virtuelle team kan samarbeide om prosjekt fra prosjektide til forprosjektutvikling, og frem til iverksetting av prosjekt i en virksomhet ved bruk av ulike skybaserte støtteverktøy.

For å sikre god asynkron studentaktiv læring, har hvert fagemne to obligatoriske arbeidskrav som omfatter tematikken det enkelte fagemne fokuserer på, og arbeidskrav og læringsmål er utformet basert både på de fagansvarliges egne erfaringer fra praksisfeltet (grunn- og videregående skole, privat språkskole og annen instruksjons/ kursvirksomhet), erfaring fra undervisning av voksne (høgskole/ universitet) og hva som er aktuelle tema nasjonalt og internasjonalt.

Samtlige arbeidskrav kombinerer praktiske og teoretiske oppgaver, noe som krever at studentene kombinerer relevant teori med deres egne arbeidslivserfaringer. Arbeidskravene er søkt forankret i de øverste nivå i Blooms taksonomi, og samtlige arbeidskrav krever egne refleksjonsnotat der studentene vurderer egen lærings- og arbeidsprosess.

Utkast til besvarelser på de to arbeidskravene leveres til individuell veiledning, og studentene jobber videre med sine besvarelser frem mot endelig innlevering.

Vurderingssystemet ved IKT og læringsstudiene er mappeevaluering og det settes karakter i tråd med universitets- og høgskolesystemets karakterskala.

Arbeidsmengden for det enkelte fagemne er i tråd med kravene til EVU-studier a 7,5 stp. per emne, men siden undervisningsformen er studentaktiv og 100% asynkront nettbasert er de to studieprogrammene arbeidskrevende.

Begynnelsen

På 1980-tallet var det et økende fokus på IKT-utdanning for å øke den norske arbeidsstyrkens teknologiske ferdigheter, med spesielt fokus på utdanningssektoren.

Et av initiativene innenfor det å øke lærernes kompetanse i å bruke datamaskiner, var et studieprogram som startet opp i 1984 ved Nesna lærerhøgskole (senere Høgskolen i Nesna), basert på en idé fra Stanford University. Dette studieprogrammet utviklet seg til IKT og læring 1 og 2, og hadde som mål å utruste lokale lærere med kunnskap og ferdigheter til å bruke IKT i sin undervisning. Programmene ble tilbudt som deltidsstudier med et sett med obligatoriske fysiske samlinger på Nesna.

Senere ble de også tilbudt til studenter fra både informatikk- og lærerutdanningen, med fysiske forelesninger som fant sted på Nesna.

I 1986 ble Norges første LMS for fjernundervisning (EKKO) utviklet, og i 1987 kom Norges første fjernstudenter i et rent nettkurs (Paulsen, 2024). Utover på 90-tallet skyter utviklingen innen bruk av IKT ytterligere fart, ikke minst takket være Tim Berners-Lee og hans utvikling av World Wide Web. I Norge er det flere pionerer innen utviklingen av det vi dag kun omtaler som «nettet», men en person fikk særlig betydning for utviklingen av web til bruk i fjernundervisning ved Høgskolen i Nesna og det var professor Børre Ludvigsen og hans prosjekt med «Fjernarbeidsplass», der han blant annet plasserte seg, sin familie og sitt hjem på nett i 1992 – 93.

I 1994 begynte Høgskolen i Nesna å utvikle sine offisielle websider og i 1995 var de operative. I 1996/97 begynte Seksjon for Informatikk ved Høgskolen i Nesna å legge ut forelesningene sine på nettet i form av websider, og de første eksperimentene med CuSeMe som del av videobaserte nett-forelesninger startet.

Men til tross for disse tidlige forsøkene, var det først i 2003, etter et år med testing av Moodle som Learning Management System, at de to programmene gjennomgikk en større endring: de ble 100% online og asynkrone, og åpnet opp for studenter fra hele Norge og Norden. Ja, i noen tilfeller satt studentene også i USA og tok IKT og læring, mens de var på utveksling.

Endringen til bruk av LMS og med en ren asynkron tilnærming, muliggjorde mer fleksibilitet og tilgjengelighet for studentene, men krevde også nye pedagogiske tilnærminger og strategier for å sikre kvalitet og engasjement.

Fra Høgskolen i Nesna, seksjon for informatikk til Nord universitet, Handelshøyskolen

Da HiNe fusjonerte inn i det som ble Nord universitet i 2016, ble de to IKT og læring-programmene plassert under Handelshøyskolen og med ny studieprogramansvarlig på plass ba daværende dekan om at programmene ble modifisert slik at de passet inn i HHN’s profil. Dette ble gjort uten å miste av syne fokuset på underviseren – enten dette var en lærer i videregående skole eller en instruktør i forsvaret.

Endringene moderniserte programmene (en prosess som foretas ved jevne mellomrom) og vi så etter hvert en viss økning i antall studenter med bakgrunn som opplæringsansvarlige og kursholdere fra både det private og det offentlige.

Fra forelesninger og arbeidsoppgaver til veiledning og arbeidsoppgaver

IKT og Læring 1 og 2 ble altså igangsatt med konvensjonelle forelesninger knyttet til samlinger. Det ble også gitt to obligatoriske oppgaver per semester i hvert emne, som endte opp i en mappevurdering som valgt eksamensmetode.

Selv om oppgavene ble gitt individuelt, ble det oppmuntret til samarbeid mellom studentene for å løse dem.

Forelesningene tjente til å gi den nødvendige bakgrunnen for oppgaveutførelse, men det viktigste bidraget fra foreleserne var nok veiledningen som ble gitt under samlingene. Denne instruksjonsmodellen, preget av forelesninger under samlinger, to obligatoriske oppgaver og noe veiledning under samlingene som ledet frem til en endelig innlevering, forble rammen i flere år, frem til 2003.

Deretter skjedde det et betydelig skifte der fysiske samlinger på campus og synkrone forelesninger ble fullstendig erstattet av asynkront distribuert undervisning, og et klart hovedfokus på de obligatoriske oppgavene og en personlig individuell veiledning knyttet til det enkelte arbeidskrav. Vi fikk dermed et klart avvik fra den i hovedsak tradisjonelle forelesningssentriske tilnærmingen som til da hadde vært normen ved IKT og læring 1 og 2. En annen endring var at fokuset på samarbeid studentene imellom for å løse arbeidskravene, ble erstattet av krav om hovedsakelig individuelt arbeid, med noen få unntak.

Internasjonalt samarbeid

I 2006 ble en internasjonal modul, «IT103 – IKT i samfunn og arbeidsliv», introdusert i samarbeid med Institutt for Media og Informasjonsteknologi, Universitetet i Zielona Gora, Polen. Ved UZG ble arbeidet ledet av Dr. Beata Dziedzic (nå Godejord), og denne modulen la til rette for tverrkulturelle opplevelser og perspektiver knyttet til internett-relaterte trusler, og fremhevet den globale virkningen av IKT på utdanningsområdet.

Polske MBA-studenter fra UZG jobbet med arbeidskrav knyttet til Prosjekt Gå inn i din tid, sammen med norske lærere (grunn- og videregående skole, samt noen barnehagelærere) og lærerstudenter. Undervisningsspråket var engelsk og alle veiledning ble gitt på dette språket, og studentenes besvarelser ble levert i engelsk språkdrakt. Noen av de polske studentene tok erfaringene fra dette studiet med seg ut i lokale skoler. Masterstudent Agnieszka Konieczna fra UZG deltok også med sitt ene arbeidskrav i heftet «Kids and Internet/ Barn og Internett – A Polish-Norwegian look at the digital world of kids/ Et Polsk-Norsk blikk på barn og unges digitale hverdag» , s. 99.

IT103 var internasjonal modul frem til HiNe gikk inn i Nord universitet, og i tillegg til polske studenter hadde vi også spanske studenter. Disse studentene var stort sett master-studenter, men en og annen PhD-student deltok også.

Studentenes fornøydhet med IKT og læringsprogrammene

En analyse av studentenes tilfredshet med IKT og læring 1 og 2 over flere studieår avdekker gjennomgående høye resultater. Dataene antyder en positiv trend, som indikerer at de to studieprogrammene har lykkes med å møte målgruppens forventninger.

I studieårene 2018 og 2019 ble studentenes generelle tilfredshet med emnene evaluert. I 2018 var 66,7 % av studentene helt tilfreds med emnene, mens 16,7 % var litt tilfreds. I 2019 ble fire emner evaluert: ITL112 – Læring med IKT, ITL113 – Digital danning, ITL118 – Spillbasert læring, og ITL119 – Pedagogisk bruk av sosiale medier. Resultatene for studentenes tilfredshet med emnene varierte fra 4,71 til 4,89.

I høstsemesteret 2020 ble to emner evaluert: IKT1013 og IKT1014. Resultatene for studentenes tilfredshet var henholdsvis 4,80 og 4,61.

I vår- og høstsemesteret 2022 ble flere emner evaluert. I vårsemesteret ble fagene IKT1015, IKT1016, IKT1023, og IKT1024 evaluert. Tilfredsheten varierte fra 3,86 til 4,80. To av emnene fikk 5,0 på kommunikasjon, mens et fikk 4,50. En gjennomgang av de individuelle responsdataene viste en overvekt av 4 og 5 i forhold til organisering, undervisning og tilfredshet i alle fagemner.

I høstsemesteret 2022 ble fagemnene IKT1013, IKT1014, IKT1021, og IKT1022 evaluert. Tilfredsheten varierte fra 4,56 til 4,75. Resultatet for faglæreres kommunikasjon varierte fra 4,20 til 4,75. Fagemnet IKT1021 – Medieteori og kommunikasjon hadde høyest skår av alle fagemner både på trivsel, veiledning og faglæreres kommunikasjon, med 4,75.

I vår- og høstsemesteret 2023 ble fagemnene IKT1015, IKT1016, IKT1023 og IKT1024 evaluert på nytt. I vårsemesteret varierte studentenes tilfredshet fra 4,00 til 4,33. Når det gjelder høstsemesteret var det små variasjoner og verdier fra 4,0 til 4,50 for samlet tilfredshet med fagemnene som ble evaluert.

Samlet sett viser dataene at studentenes tilfredshet med de ulike fagemnene som utgjør IKT og læring 1 og 2 har vært konsekvent høy gjennom årene, med et resultat på 4 eller høyere. Fagemnet IKT1021 – Medieteori og kommunikasjon skiller seg ut med høyest poengsum av alle fagemner både på trivsel, veiledning og faglæreres kommunikasjon.

Avsluttende ord

Denne gjennomgangen av den historiske utviklingen av IKT og læring 1 og 2, belyser til en viss grad virkningen av teknologiske fremskritt på pedagogisk praksis. Overgangen fra 1980-tallet, preget av en begynnende vektlegging av IKT og dens mange muligheter, til dagens sterkt digitaliserte norske samfunnet, preget av fullstendig nettbaserte og asynkrone studieprogrammer, understreker IKT og læring 1 og 2 sin tilpasningsevne som svar på det skiftende landskapet innen digital teknologi, og målgruppens behov for fleksibel høyere utdanning.

Det internasjonale samarbeidet i 2006, gjennom introduksjonen av modulen «IT103 – IKT i samfunn og arbeidsliv» i samarbeid med Universitetet i Zielona Gora, Polen, eksemplifiserer både de muligheter som ligger i virtuell studentutveksling og viktigheten av tverrkulturelle erfaringer og perspektiver innen IKT-utdanning.

Analysen av studenttilfredshet med de ulike fagemnene tilhørende IKT- og læring 1 og 2 over flere år gir verdifull innsikt i suksessen til disse to studieprogrammene. Med konsekvent høye resultat, spesielt i fagemner som «IKT1021 – Medieteori og kommunikasjon», tyder dataene på at disse programmene effektivt har oppfylt studentenes forventninger, og fremmet et positivt læringsmiljø.

Avslutningsvis understreker utviklingen av IKT og læring 1 og 2 dynamikken som kreves for å navigere i det stadig utviklende landskapet til høyere utdanning i et digitalisert samfunn, og sikre at pedagogisk praksis forblir relevant, engasjerende og med god respons på behovene til den delen av studentpopulasjonen som er i full jobb og som må ta sin EVU på kveldstid og i helgene.

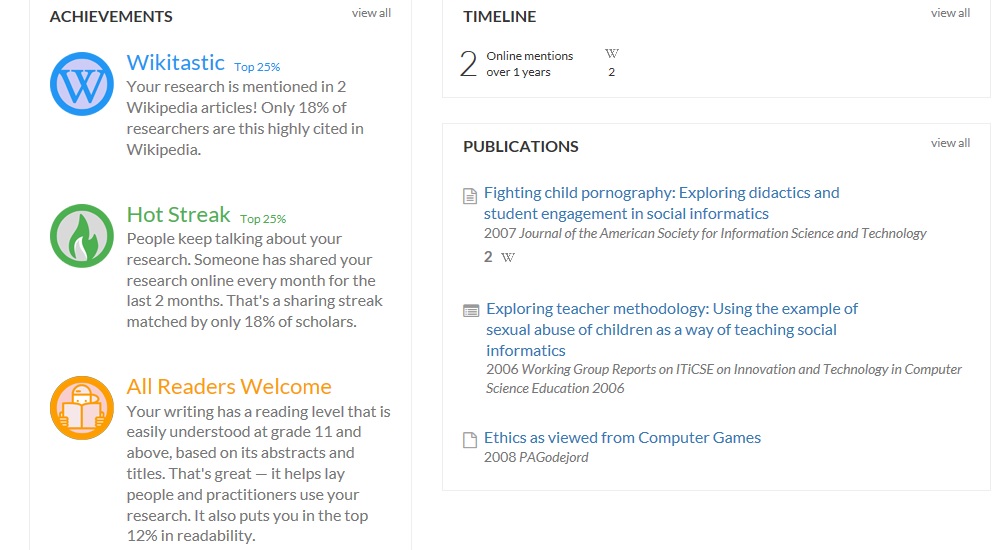

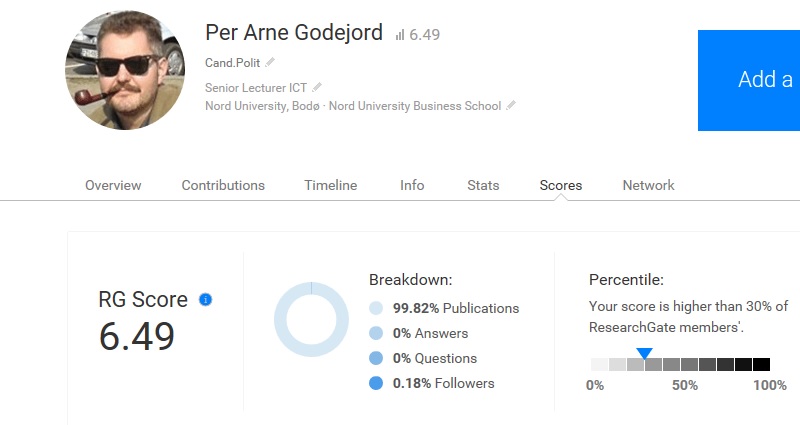

Erfaringene fra IKT og læringsstudiene er blitt presentert i flere internasjonale publikasjoner, så som:

1. Godejord, Beata J. (2025). Teachers’ Perspectives on Social-Media: Reflections from Educational Frontline in Conference Proceedings of The Future of Education 2025

2. Godejord, Per Arne, Godejord, Beata J. (2023). Computer Games as a Pedagogical Tool for Creating Cyber Security Awareness in Proceedings of the 17th European Conference on Games Based Learning / Academic Papers, Vol. 17, No. 1, 2023

3. Godejord, Beata J. (2023). INFORMATION DESIGN AND DESIGN THINKING: STUDENTS’ PERCEPTIONS OF INFOGRAPHICS AS AN INSTRUCTIONAL AID in ICERI2023 Proceedings, ISBN: 978-84-09-55942-8

4. Godejord, Beata J. (2022). LINKING THEORY TO PRACTICE: HOW GAME EXPERIENCE CAN CONTRIBUTE TO REVISING AND INCREASING UNDERSTANDING OF THE PARADIGMS OF LEARNING in ICERI2022 Proceedings, ISBN: 978-84-09-45476-1

5. Godejord, Per Arne. (2022). VIRTUAL TEAMS AS AN ARENA FOR LEARNING IN ONLINE EDUCATION – PERSPECTIVES FROM STUDENTS in ICERI2022 Proceedings, ISBN: 978-84-09-45476-1

6. Godejord, Per Arne. (2014). The online classroom – Developing Learning Environments Using Project Work and Lecturing via Blogs and Wikis, i ICT in Educational Design – Processes, Materials, Resources, pp. 107-118 – Vol. V, Oficyna Wydawnicza Uniwersytetu Zielonogórskiego, Zielona Góra, ISBN 978-83-7842-153-5

7. Godejord, Per Arne. (2013). Education in the World of Web 2.0 – Exploring Project Based Learning and Web 2.0 tools in the online course of Social Informatics for Teachers, i ICT in Educational Design – Processes, Materials, Resources, pp. 63-73, Oficyna Wydawnicza Uniwersytetu Zielonogórski, ISBN 978-83-7842-111-5

Kilder

Paulsen, Morten F. “The Dawn of Online Education”,2024

Se:

- FAQ for IKT og læringsstudiene

- Walkthrough for IKT og Læringsstudiene

- Retningslinjer for mappevurdering ved IKT og læring 1 og 2